В криптографии , шифротекста или Шифротекст является результатом шифрования выполняется на незашифрованном с использованием алгоритма, называемый шифром . [1] Шифрованный текст также известен как зашифрованная или закодированная информация, поскольку он содержит форму исходного открытого текста, который не может быть прочитан человеком или компьютером без надлежащего шифра для его расшифровки. Таким образом предотвращается потеря конфиденциальной информации в результате взлома. Расшифровка , обратная шифрованию, представляет собой процесс превращения зашифрованного текста в читаемый открытый текст. Шифрованный текст не следует путать с кодовым текстом, потому что последний является результатом кода, а не шифра.

Концептуальные основы [ править ]

Пусть будет текстовое сообщение, которое Алиса хочет тайно передать Бобу, и пусть будет шифром, где - криптографический ключ . Алиса должна сначала преобразовать открытый текст в зашифрованный , чтобы безопасно отправить сообщение Бобу, как показано ниже:

В системе с симметричным ключом Боб знает ключ шифрования Алисы. После того, как сообщение зашифровано, Алиса может безопасно передать его Бобу (при условии, что никто другой не знает ключ). Чтобы прочитать сообщение Алисы, Боб должен расшифровать зашифрованный текст, используя который известен как шифр дешифрования,

В качестве альтернативы, в системе с несимметричным ключом все, а не только Алиса и Боб, знают ключ шифрования; но ключ дешифрования не может быть выведен из ключа шифрования. Только Боб знает ключ дешифрования, и дешифрование происходит как

Типы шифров [ править ]

История криптографии началась тысячи лет назад. Криптография использует множество различных типов шифрования. Ранние алгоритмы выполнялись вручную и существенно отличаются от современных алгоритмов , которые обычно выполняются машиной.

Исторические шифры [ править ]

Исторические ручные и бумажные шифры, использовавшиеся в прошлом, иногда называют классическими шифрами . Они включают:

- Замещающий шифр : единицы открытого текста заменяются зашифрованным текстом (например, шифр Цезаря и одноразовый блокнот )

- Полиалфавитный шифр замещения : шифр замещения, использующий несколько алфавитов замещения (например, шифр Виженера и машину Enigma )

- Полиграфический шифр замещения : единица замены представляет собой последовательность из двух или более букв, а не только одну (например, шифр Playfair ).

- Шифр транспонирования : шифротекст представляет собой перестановку открытого текста (например, шифр ограждения рельсов )

Исторические шифры обычно не используются в качестве отдельного метода шифрования, потому что их довольно легко взломать. Многие из классических шифров, за исключением одноразового блокнота, могут быть взломаны с использованием грубой силы .

Современные шифры [ править ]

Современные шифры более безопасны, чем классические, и предназначены для защиты от широкого спектра атак. Злоумышленник не сможет найти ключ, используемый в современном шифре, даже если он знает какое-либо количество открытого текста и соответствующий зашифрованный текст. Современные методы шифрования можно разделить на следующие категории:

- Частный ключ криптография ( алгоритм симметричного ключа ): тот же ключ используется для шифрования и дешифрования

- Криптография с открытым ключом ( алгоритм асимметричного ключа ): для шифрования и дешифрования используются два разных ключа.

В алгоритме с симметричным ключом (например, DES и AES ) отправитель и получатель должны иметь общий ключ, установленный заранее и хранящийся в секрете от всех других сторон; отправитель использует этот ключ для шифрования, а получатель использует тот же ключ для дешифрования. В алгоритме с асимметричным ключом (например, RSA ) есть два отдельных ключа: открытый ключ публикуется и позволяет любому отправителю выполнять шифрование, а закрытый ключ хранится в секрете для получателя и позволяет только ему выполнять правильное дешифрование.

Шифры с симметричным ключом можно разделить на блочные шифры и потоковые шифры . Блочные шифры работают с группами битов фиксированной длины, называемыми блоками, с неизменным преобразованием. Потоковые шифры шифруют цифры открытого текста по одной в непрерывном потоке данных, и преобразование последовательных цифр меняется в процессе шифрования.

Криптоанализ [ править ]

Криптоанализ - это изучение методов получения значения зашифрованной информации без доступа к секретной информации, которая обычно требуется для этого. Обычно это включает в себя знание того, как работает система, и поиск секретного ключа. Криптоанализ также называют взломом кода или взломом кода . Зашифрованный текст, как правило, является самой простой частью криптосистемы для получения и, следовательно, важной частью криптоанализа. В зависимости от того, какая информация доступна и какой тип шифра анализируется, крипаналитики могут следовать одной или нескольким моделям атаки, чтобы взломать шифр.

Модели атак [ править ]

- Только зашифрованный текст: криптоаналитик имеет доступ только к коллекции зашифрованных текстов или кодовых текстов.

- Известный открытый текст : злоумышленник имеет набор зашифрованных текстов, которым он знает соответствующий открытый текст.

- Атака по выбранному открытому тексту : злоумышленник может получить зашифрованные тексты, соответствующие произвольному набору открытых текстов по своему выбору.

- Пакетная атака с выбранным открытым текстом: криптоаналитик выбирает все открытые тексты перед тем, как любой из них будет зашифрован. Часто это означает неквалифицированное использование «атаки по выбранному открытому тексту».

- Адаптивная атака с выбранным открытым текстом: криптоаналитик выполняет серию интерактивных запросов, выбирая последующие открытые тексты на основе информации из предыдущих шифрований.

- Атака по выбранному зашифрованному тексту : злоумышленник может получить открытые тексты, соответствующие произвольному набору зашифрованных текстов по своему выбору.

- Адаптивная атака по выбранному зашифрованному тексту

- Безразличная атака по выбранному зашифрованному тексту

- Атака со связанными ключами : как атака с выбранным открытым текстом, за исключением того, что злоумышленник может получить зашифрованные тексты с двумя разными ключами. Ключи неизвестны, но связь между ними известна; например, два ключа, которые отличаются одним битом.

Модель атаки с использованием только зашифрованного текста является самой слабой, поскольку она подразумевает, что у криптоаналитика нет ничего, кроме зашифрованного текста. Современные шифры редко терпят неудачу при такой атаке. [3]

Известные шифртексты [ править ]

- В Plot Бабингтон шифры

- Шагборо надпись

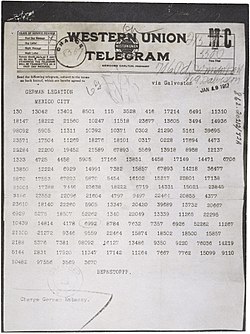

- Телеграмма Циммермана

- Волшебные слова - брезгливая осифраж

- Криптограмма в « Золотой жук »

- Шифры Биля

- Криптос

- Шифры Зодиака Убийцы

См. Также [ править ]

- Книги по криптографии

- Криптографическая хеш-функция

- Частотный анализ

- КРАСНЫЙ / ЧЕРНЫЙ концепция

- Категория: Нерасшифрованные исторические коды и шифры

Ссылки [ править ]

- ^ Берти, Hansche, Hare (2003). Официальный (ISC) ² Руководство к экзамену CISSP . Публикации Ауэрбаха. С. 379 . ISBN 0-8493-1707-X.CS1 maint: несколько имен: список авторов ( ссылка )

- ^ a b van Tilborg, Henk CA (2000). Основы криптологии . Kluwer Academic Publishers. п. 3. ISBN 0-7923-8675-2.

- ↑ Шнайер, Брюс (28 августа 2000 г.). Секреты и ложь . Wiley Computer Publishing Inc., стр. 90–91 . ISBN 0-471-25311-1.

Дальнейшее чтение [ править ]

| Найдите зашифрованный текст в Викисловаре, бесплатном словаре. |

| Викискладе есть медиафайлы по теме зашифрованных текстов . |

- Хелен Фуше Гейнс, «Криптоанализ», 1939, Дувр. ISBN 0-486-20097-3

- Дэвид Кан , Взломщики кодов - История секретного письма ( ISBN 0-684-83130-9 ) (1967)

- Абрахам Синьков , Элементарный криптоанализ: математический подход , Математическая ассоциация Америки, 1968. ISBN 0-88385-622-0