Эта статья поднимает множество проблем. Пожалуйста, помогите улучшить его или обсудите эти проблемы на странице обсуждения . ( Узнайте, как и когда удалить эти сообщения-шаблоны ) ( Узнайте, как и когда удалить этот шаблон сообщения )

|

| |

| Автор (ы) оригинала | Брайан Кэрриер |

|---|---|

| Стабильный выпуск | 4.10.1 / 9 ноября 2020 г . [1] |

| Репозиторий | |

| Написано в | C , Perl |

| Операционная система | Unix-подобный , Windows |

| Тип | Компьютерная криминалистика |

| Лицензия | IPL , CPL , GPL |

Sleuth Kit ( TSK ) - это библиотека и набор утилит на базе Unix и Windows для извлечения данных с дисковых накопителей и других хранилищ, чтобы облегчить судебно-медицинский анализ компьютерных систем. Он формирует основу для Autopsy, более известного инструмента, который, по сути, представляет собой графический пользовательский интерфейс для утилит командной строки, входящих в комплект The Sleuth Kit.

Коллекция с открытым исходным кодом и защищена GPL, CPL и IPL. Программное обеспечение находится в активной разработке и поддерживается командой разработчиков. Первоначальная разработка была сделана Брайаном Кэрриером [2], который основал ее на инструментарии коронера . Это официальная платформа-преемница. [3]

Sleuth Kit может анализировать файловые системы NTFS , FAT / ExFAT , UFS 1/2, Ext2 , Ext3 , Ext4 , HFS , ISO 9660 и YAFFS2 по отдельности или в образах дисков, хранящихся в форматах raw ( dd ), Expert Witness или AFF. . [4] Sleuth Kit можно использовать для проверки большинства компьютеров Microsoft Windows , Apple Macintosh OSX , многих Linux и некоторых других компьютеров UNIX .

Sleuth Kit можно использовать с помощью прилагаемых инструментов командной строки или как библиотеку, встроенную в отдельный инструмент цифровой криминалистики, такой как Autopsy или log2timeline / plaso.

Инструменты [ править ]

Некоторые из инструментов, включенных в The Sleuth Kit, включают:

- ils перечисляет все записи метаданных , такие как Inode .

- blkls отображает блоки данных в файловой системе (ранее называвшейся dls).

- fls перечисляет выделенные и нераспределенные имена файлов в файловой системе.

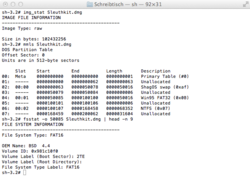

- fsstat отображает статистическую информацию файловой системы об изображении или носителе.

- ffind ищет имена файлов, которые указывают на указанную запись метаданных.

- mactime создает временную шкалу всех файлов на основе их времени MAC .

- disk_stat (в настоящее время только для Linux) обнаруживает наличие защищенной области хоста .

Приложения [ править ]

Набор Сыщика можно использовать

- для понимания того, какие данные хранятся на диске, даже если операционная система удалила все метаданные.

- для восстановления удаленных файлов изображений [5]

- обобщение всех удаленных файлов [6]

- поиск файлов по имени или ключевому слову [7]

См. Также [ править ]

- Вскрытие (программное обеспечение) - графический интерфейс пользователя The Sleuth Kit.

- CAINE Linux - включает в себя The Sleuth Kit

Ссылки [ править ]

- ^ "Релизы - сыщик / сыщик" . Проверено 9 ноября 2020 г. - через GitHub .

- ^ "О" . www.sleuthkit.org . Брайан Кэрриер . Проверено 30 августа 2016 .

- ^ http://www.porcupine.org/forensics/tct.html

- ^ «Анализ файловой и томной системы» . www.sleuthkit.org . Брайан Кэрриер . Проверено 30 августа 2016 .

- ^ «Вскрытие: Урок 1: Анализ удаленных файлов JPEG» . www.computersecuritystudent.com . Проверено 20 июня 2020 .

- ^ "Анализ FS - SleuthKitWiki" . wiki.sleuthkit.org . Проверено 20 июня 2020 .

- ^ «The Sleuth Kit - анализируйте образы дисков и восстанавливайте файлы» . Ссылки на Linux . Проверено 20 июня 2020 .

Внешние ссылки [ править ]

- Официальный веб-сайт